IMMUSEC | IMMUSEC na antenie TOK FM: czy wiesz jakie obowiązki Dyrektywa NIS nakłada na Operatorów Usług Kluczowych?

Dyrektywa NIS- szykują się zmiany dla szpitali i firm farmaceutycznych- komentuje mec. Marcin Jan Wachowski - Prawo IT | Kancelaria IT Wachowski Warszawa - prawo w IT!

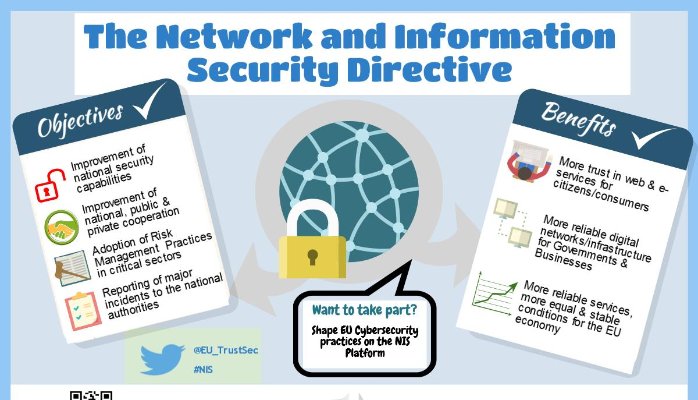

Dyrektywa NIS - nowe wymogi dotyczące cyberbezpieczeństwa dla firm z kluczowych sektorów gospodarki | Alert prawny (1/2017) | Deloitte

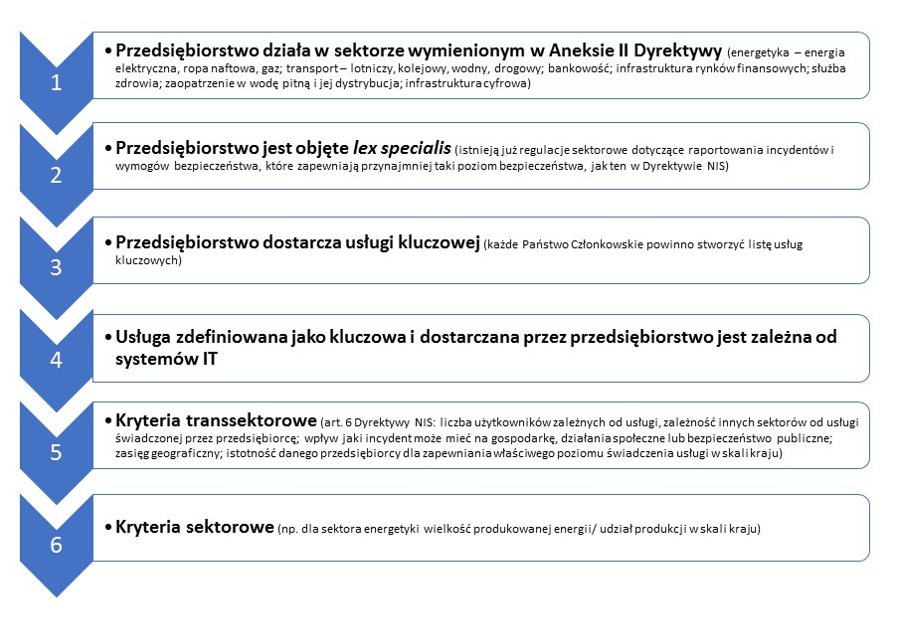

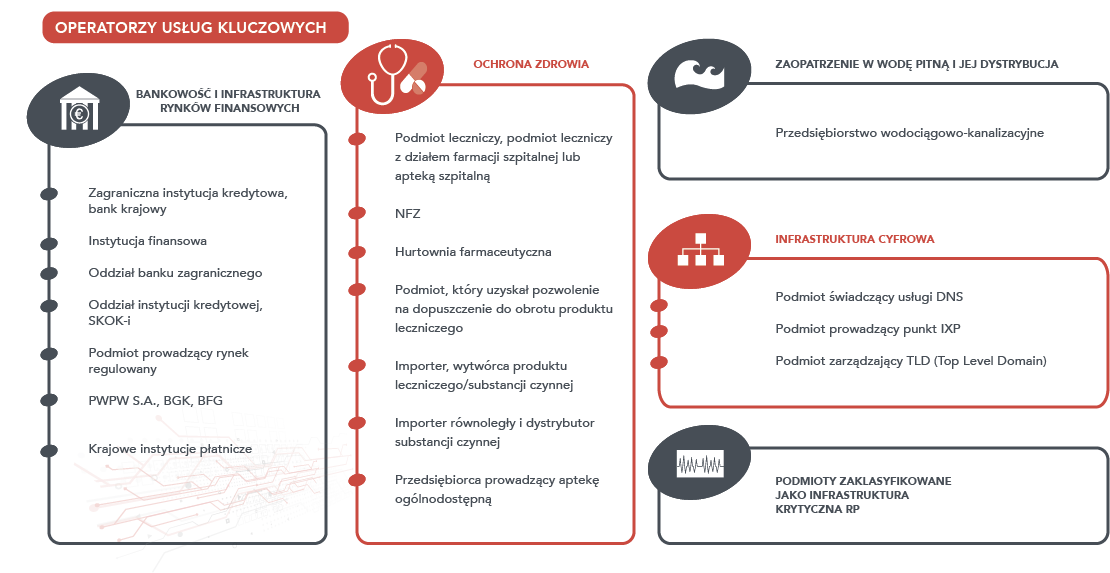

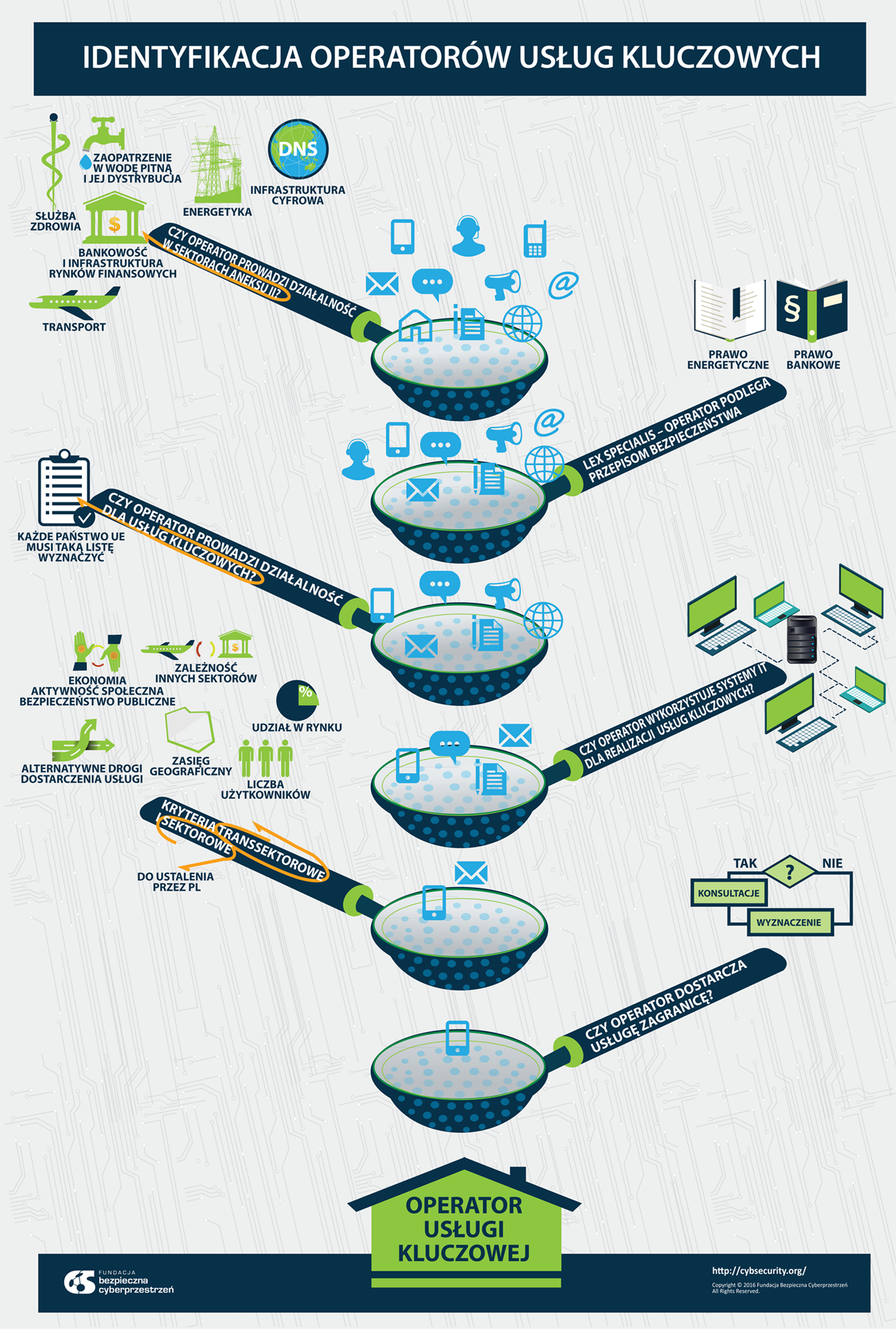

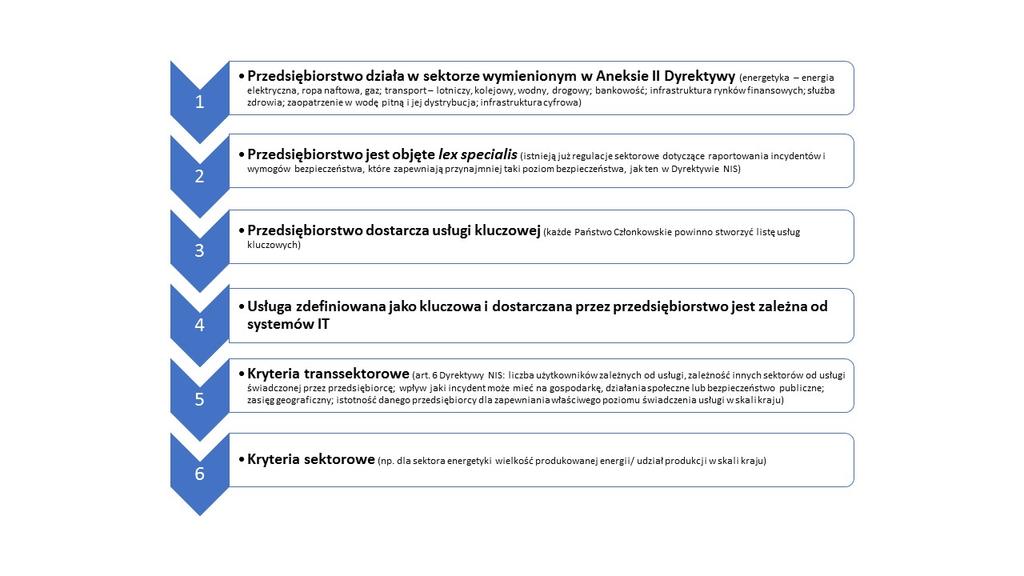

Dyrektywa NIS krok po kroku – 2 – Identyfikacja operatorów usług kluczowych – Fundacja Bezpieczna Cyberprzestrzeń

Bezpieczeństwo sieciowe kluczowych przedsiębiorstw w kontekście dyrektywy NIS – badanie Computerworld - Fortinet NIS - Computerworld

Dyrektywa NIS 2 – jakie zmiany w zakresie cyberbezpieczeństwa proponuje Komisja Europejska? – Cyberpolicy NASK

Patronat Honorowy IK: Szkolenie – Dyrektywa NIS i Ustawa o Krajowym Systemie Cyberbezpieczeństwa – ik.org.pl

Czas na implementację Dyrektywy do porządków prawnych państw członkowskich upływa 9 maja 2018 roku. - PDF Free Download

Bezpieczeństwo sieciowe kluczowych przedsiębiorstw w kontekście dyrektywy NIS – badanie Computerworld - Fortinet NIS - Computerworld