3 lata więzienia za niewłaściwe przetwarzanie danych osobowych - Krajowe Stowarzyszenie Ochrony Informacji Niejawnych

Ochrona informacji niejawnych w perspektywie krajowej i międzynarodowej - Książka | Księgarnia internetowa Poczytaj.pl

Środki bezpieczeństwa fizycznego w ochronie informacji niejawnych (cz. 3) | Zabezpieczenia - czasopismo branży security

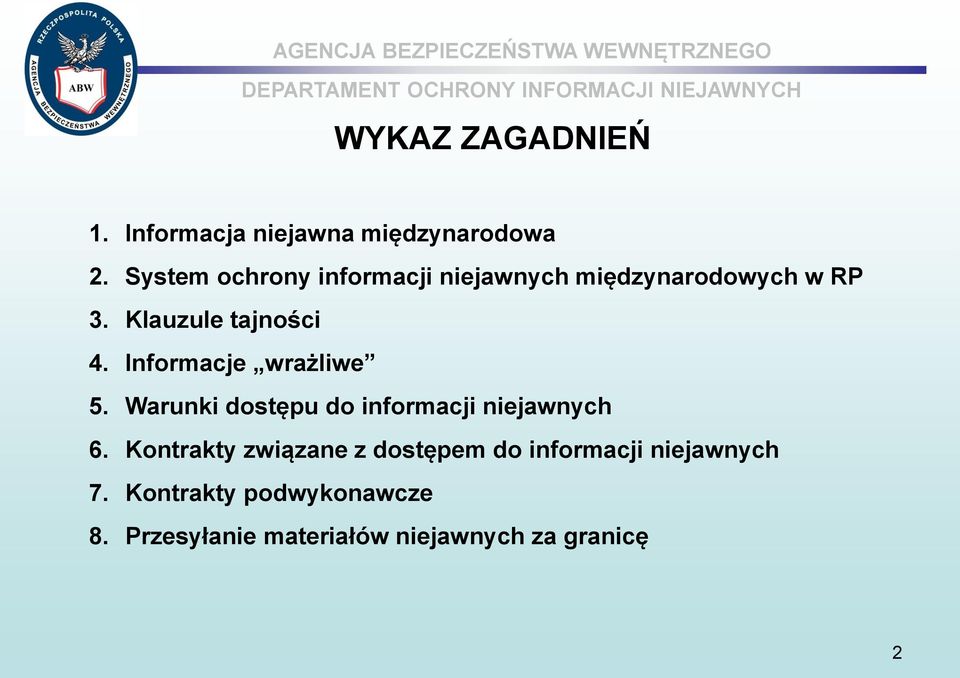

Szkolenie z ochrony informacji niejawnych i obiegu dokumentów niejawnych – POLSKIE PRZYGOTOWANIA OBRONNE – Szkolenia Obronne PPO

Ochrona informacji niejawnych w perspektywie krajowej i międzynarodowej - Katarzyna Śmiałek,Aleksandra Kominek | Książka | Prawo | merlin.pl